Беларусь вошла в топ-15 стран по веб-атакам на компьютеры в технологических средах предприятий

Беларусь вошла в топ-15 стран по веб-атакам на компьютеры в технологических средах предприятий

Во второй половине 2018 года решения «Лаборатории Касперского» предотвратили активность различных вредоносных программ на 41% компьютеров автоматизированных систем управления технологическим процессом в мире. То есть атакам вредоносного ПО подвергся практически каждый второй компьютер в технологической среде предприятия, сообщили специалисты по IT-безопасности.

Во второй половине 2018 года решения «Лаборатории Касперского» предотвратили активность различных вредоносных программ на 41% компьютеров автоматизированных систем управления технологическим процессом в мире. То есть атакам вредоносного ПО подвергся практически каждый второй компьютер в технологической среде предприятия, сообщили специалисты по IT-безопасности.

Как считают эксперты Kaspersky Lab ICS CERT, в подавляющем большинстве случаев попытки заражения компьютеров АСУ носят случайный характер, на долю целевых атак приходится лишь небольшой процент. Основными источниками угроз для компьютеров в технологической инфраструктуре организаций являются интернет, съёмные носители (например, флешки) и электронная почта.

«В Беларуси в 39% случаев угроза компьютеру АСУ исходила именно из интернета — по этому показателю страна вошла в топ-15 государств, технологические компьютеры в которых чаще всего подвергались веб-атакам», — подчеркнули эксперты.

По итогам второй половины 2018 года команда Kaspersky Lab ICS CERT отметила увеличение количества компьютеров АСУ, на которых были заблокированы вредоносные почтовые вложения. Всего в мире на долю таких угроз пришлось почти 5%.

Одним из основных векторов атак через электронную почту в промышленных компаниях во втором полугодии 2018-го стала рассылка фишинговых писем с вредоносными вложениями. Эксперты обнаружили множество тщательно подготовленных сообщений, отправляемых якобы от имени реально существующих компаний и замаскированных под деловую переписку (коммерческие предложения, приглашения на участие в тендере и т.п.). Более того, аналитики выявили случаи использования в фишинговых письмах легитимных документов, которые, по всей видимости, были заранее украдены злоумышленниками для последующего развития атаки.

По оценкам специалистов, во второй половине 2018 года как минимум на 4,3% компьютерах АСУ в мире были задетектированы троянцы-шпионы, бэкдоры и кейлоггеры, которые массово встречаются в фишинговых письмах, рассылаемых индустриальным компаниям. В большинстве случаев целью этих атак является кража конфиденциальной информации, в том числе для доступа к бухгалтерским системам, что позволяет злоумышленникам красть деньги со счетов атакуемых предприятий.

«Фишинг становится всё более серьёзной угрозой для промышленных компаний и критических инфраструктурных объектов. Злоумышленники эксплуатируют человеческий фактор — одно из самых слабых звеньев в системе информационной безопасности. Именно поэтому мы рекомендуем компаниям своевременно предупреждать сотрудников об актуальных угрозах и регулярно проводить тренинги о том, как распознавать признаки атаки и сообщать специалистам по кибербезопасности о возможном инциденте», — отметил Кирилл Круглов, эксперт команды Kaspersky Lab ICS CERT.

Для того чтобы снизить риск заражения технологической сети предприятия, эксперты рекомендуют придерживаться следующих правил:

регулярно устанавливайте обновления ОС, прикладного ПО и средств защиты на системы, работающие в технологической сети предприятия;

ограничивайте сетевой трафик по используемым портам и протоколам на пограничных маршрутизаторах между сетью организации и сетями других компаний;

проводите аудит разграничения доступа к компонентам АСУ ТП в промышленной сети предприятия и на её границах;

внедряйте специализированные решения для конечных устройств на серверах АСУ ТП и рабочих станциях, чтобы защититься от случайных кибератак;

используйте решения для мониторинга, анализа и обнаружения угроз для лучшей защиты от целевых атак;

проводите обучение сотрудников, а также партнёров и поставщиков, имеющих доступ к вашей сети.

Как считают эксперты Kaspersky Lab ICS CERT, в подавляющем большинстве случаев попытки заражения компьютеров АСУ носят случайный характер, на долю целевых атак приходится лишь небольшой процент. Основными источниками угроз для компьютеров в технологической инфраструктуре организаций являются интернет, съёмные носители (например, флешки) и электронная почта.

«В Беларуси в 39% случаев угроза компьютеру АСУ исходила именно из интернета — по этому показателю страна вошла в топ-15 государств, технологические компьютеры в которых чаще всего подвергались веб-атакам», — подчеркнули эксперты.

По итогам второй половины 2018 года команда Kaspersky Lab ICS CERT отметила увеличение количества компьютеров АСУ, на которых были заблокированы вредоносные почтовые вложения. Всего в мире на долю таких угроз пришлось почти 5%.

Одним из основных векторов атак через электронную почту в промышленных компаниях во втором полугодии 2018-го стала рассылка фишинговых писем с вредоносными вложениями. Эксперты обнаружили множество тщательно подготовленных сообщений, отправляемых якобы от имени реально существующих компаний и замаскированных под деловую переписку (коммерческие предложения, приглашения на участие в тендере и т.п.). Более того, аналитики выявили случаи использования в фишинговых письмах легитимных документов, которые, по всей видимости, были заранее украдены злоумышленниками для последующего развития атаки.

По оценкам специалистов, во второй половине 2018 года как минимум на 4,3% компьютерах АСУ в мире были задетектированы троянцы-шпионы, бэкдоры и кейлоггеры, которые массово встречаются в фишинговых письмах, рассылаемых индустриальным компаниям. В большинстве случаев целью этих атак является кража конфиденциальной информации, в том числе для доступа к бухгалтерским системам, что позволяет злоумышленникам красть деньги со счетов атакуемых предприятий.

«Фишинг становится всё более серьёзной угрозой для промышленных компаний и критических инфраструктурных объектов. Злоумышленники эксплуатируют человеческий фактор — одно из самых слабых звеньев в системе информационной безопасности. Именно поэтому мы рекомендуем компаниям своевременно предупреждать сотрудников об актуальных угрозах и регулярно проводить тренинги о том, как распознавать признаки атаки и сообщать специалистам по кибербезопасности о возможном инциденте», — отметил Кирилл Круглов, эксперт команды Kaspersky Lab ICS CERT.

Для того чтобы снизить риск заражения технологической сети предприятия, эксперты рекомендуют придерживаться следующих правил:

регулярно устанавливайте обновления ОС, прикладного ПО и средств защиты на системы, работающие в технологической сети предприятия;

ограничивайте сетевой трафик по используемым портам и протоколам на пограничных маршрутизаторах между сетью организации и сетями других компаний;

проводите аудит разграничения доступа к компонентам АСУ ТП в промышленной сети предприятия и на её границах;

внедряйте специализированные решения для конечных устройств на серверах АСУ ТП и рабочих станциях, чтобы защититься от случайных кибератак;

используйте решения для мониторинга, анализа и обнаружения угроз для лучшей защиты от целевых атак;

проводите обучение сотрудников, а также партнёров и поставщиков, имеющих доступ к вашей сети.

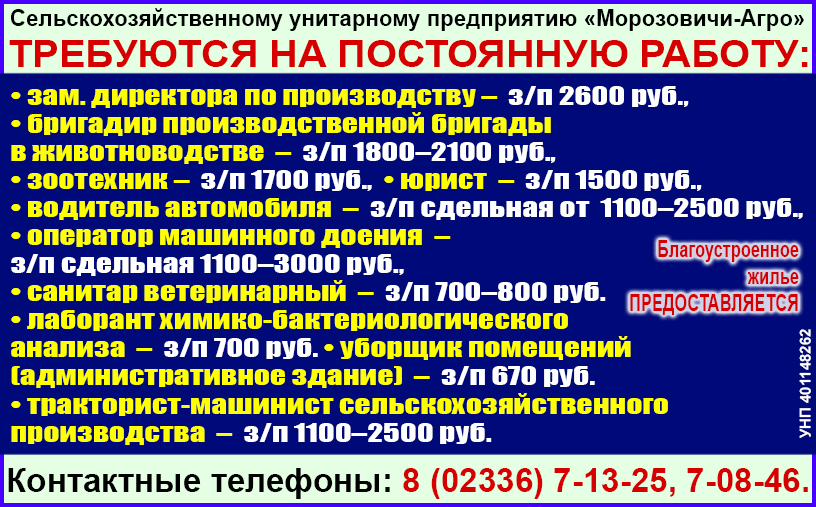

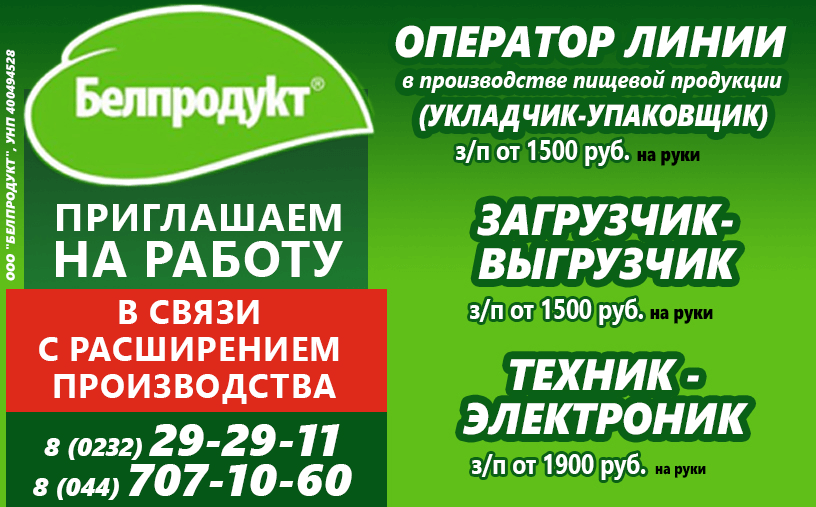

Реклама

Другие статьи раздела

Самое читаемое

-

Почему нам на мобильный телефон поступают «молчаливые» звонки из-за рубежа?

- 14:33

- 05.08.2019

- 50282

-

Viber добавил несколько полезных функций

- 16:56

- 23.02.2018

- 41698

-

Эксперт рассказал, как защититься от "подслушивания" смартфона

- 11:53

- 10.04.2021

- 35304

-

«Белтелеком» опубликовал новые цены на тарифы byfly

- 10:46

- 25.11.2015

- 26557

-

Смартфоны нас подслушивают? В Kaspersky провели эксперимент

- 14:10

- 28.07.2019

- 18008

-

Названы смартфоны с лучшими камерами

- 20:43

- 08.12.2018

- 15723

-

Эксперты напоминают правила пользования смартфонами на морозе

- 09:01

- 22.01.2018

- 15205

-

Программист Геннадий Короткевич выиграл на международных состязаниях 15 тысяч долларов

- 10:49

- 21.11.2014

- 14404

-

Или PON, или пропал. Гомель переходит на новую технологию

- 10:54

- 10.08.2016

- 13578

-

Программист-католик написал интернет-программу для создания «вышиванок»

- 14:30

- 27.04.2015

- 13166